مروری بر حملات BadUSB

BadUSB چیست؟

بد یو اس بی (BadUSB) حمله ای است که از یک آسیب پذیری ذاتی در میان افزار USB استفاده می کند. چنین حمله ای یک دستگاه USB را مجدداً برنامه ریزی می کند و باعث می شود مانند یک دستگاه رابط انسانی عمل کند. پس از مهندسی مجدد، از دستگاه USB برای اجرای دستورات یا اجرای برنامه های مخرب در رایانه قربانی استفاده می شود.

برای درک بیشتر اینطور بگویم که در بد یو اس بی، سیستم فلش ما را به عنوان یک کیبورد میشناسد و دستوراتی که ما قبلا در فلش برنامه ریزی کردیم را موقع اتصال فلش به سیستم اجرا می کند.

به عنوان مثال ما میتوانیم یک دستور مخرب را برنامه ریزی کنیم که برای ما درایو c سیستم را فرمت کند و یا یک کد پاورشل را برای ما اجرا کند و منجر به گرفتن دسترسی به سیستم هدف شود.

تاریخچه BadUSB

بهره برداری BadUSB اولین بار توسط محققان امنیتی Karsten Nohl و Jakob Lell در کنفرانس Black Hat 2014 کشف و افشا شد. کد BadUSB در حال حاضر از طریق Github در دسترس عموم است. به این معنی که هر کسی (حتی کسانی که تخصص کمی دارند یا هیچ تخصصی ندارند) می توانند حمله کامل BadUSB را انجام دهند.

BadUSB چگونه کار می کند؟

USB می تواند به دستگاه های مختلفی از جمله دوربین ، صفحه کلید ، مودم ، وب کم ، دستگاه شبکه بی سیم و غیره متصل شود. متأسفانه ، نحوه طراحی USB، این نقص امنیتی BadUSB را ایجاد کرده است.

تراشه میکروکنترلر USB که شامل سیستم عامل است برای شناسایی نوع دستگاه متصل شده و قابلیت های آن استفاده می شود. پس از به خطر افتادن سیستم عامل ، فقط زمان آن است که هکر مهندسی معکوس دستگاه USB را برای وارد کردن کد مخرب انجام دهد. این حمله سازمان ها را در معرض طیف وسیعی از حملات امنیتی مانند سرقت داده ها ، باج افزارها و موارد دیگر قرار می دهد.

پیش نیازهای ساختن یک badusb

اگر شما هم یک شخص علاقه مند به کامپیوتر باشید مسلما کنجکاو خواهید شد که برای ساخت یک بد یو اس بی به چه چیزهایی نیاز دارید. برای آشنایی بهتر پیش نیاز های مورد نیاز ساخت آن را در ادامه توضیح می دهیم.

آشنایی کامل با ویندوز جهت طراحی کدهایی که نیاز شما را برآورد می کند.

فلش مموری usb 3.0 با میکروکنترلر Phison 2303 (2251-03) که در ادامه لیستی از فلش مموری های شناخته شده را جمع آوری کرده ایم.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 |

۲۳۰۳ Chip: Kingston DataTraveler 3.0 T111 8GB Silicon power marvel M60 64GB Toshiba TransMemory-MX™ Black 16 GB Patriot Stellar 64 Gb Phison Silicon Power32G ۲۳۰۷ Chip: (i.e. not supported) Kingston DataTraveler 100 G3 8GB Kingston DataTraveler 100G3 16GB Kingstone DataTraveler DTM30 16GB Silicon Power M01 32GB Silicon Power M01 8GB Y Silicon Power M01 8GB X ۲۳۰۹ Chip (i.e. not supported) Silicon Power BLAZE B30 32GB USB 3.1 |

و در آخر مطمئن شوید که می توانید بدنه دستگاه USB خود را بدون آسیب رساندن به آن باز کنید.

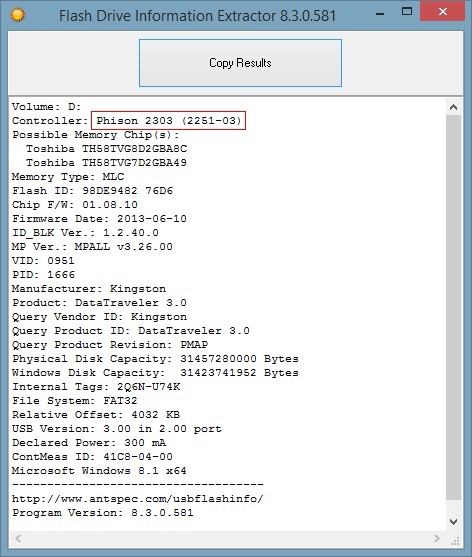

قبل از شروع ، ما می خواهیم مطمئن شویم که USB ما از کنترل کننده پشتیبانی شده استفاده می کند یا خیر. برای این کار می توانیم از برنامه ای به نام Flash Drive Information Extractor برای جمع آوری اطلاعات مورد نیاز در مورد USB خود استفاده کنیم.

این برنامه نیازی به نصب ندارد و در حالی که USB را در رایانه خود وارد کرده اید ، کافیست ابزار را باز کرده و دکمه “Get USB Flash Drive Information” را فشار دهید. اگر درایو شما از کنترل کننده Phison 2303 (2251-03) استفاده می کند ، خروجی باید شبیه به این باشد:

محافظت در برابر حملات BadUSB

مطمئن ترین راه حل برای محافظت در برابر حملات BadUSB مسدود کردن فیزیکی تمام پورت های USB در داخل یک سازمان است. با این حال ، این روش های منسوخ منجر به کاهش بهره وری کارمندان می شود.

آنچه که هر سازمانی به آن نیاز دارد یک راه حل قدرتمند برای کنترل دستگاه است که بتواند اقدامات ناشایست ناشی از USB را شناسایی و هشدار داده و متوقف کند.

دسته بندی ها: امنيت